Avast dostal pokutu 351 mil. Kč za porušení GDPR

Společnosti Avast Software s.r.o. byla pravomocně uložena pokuta ve výši 351 milionů Kč. Tu uložil Úřad pro ochranu osobních údajů za neoprávněné zpracování osobních údajů

IT SECURITY NETWORK NEWS je B2B komunitní web zaměřený na IT bezpečnost a související témata. #security #bezpečnost #ITSECNN

Společnosti Avast Software s.r.o. byla pravomocně uložena pokuta ve výši 351 milionů Kč. Tu uložil Úřad pro ochranu osobních údajů za neoprávněné zpracování osobních údajů

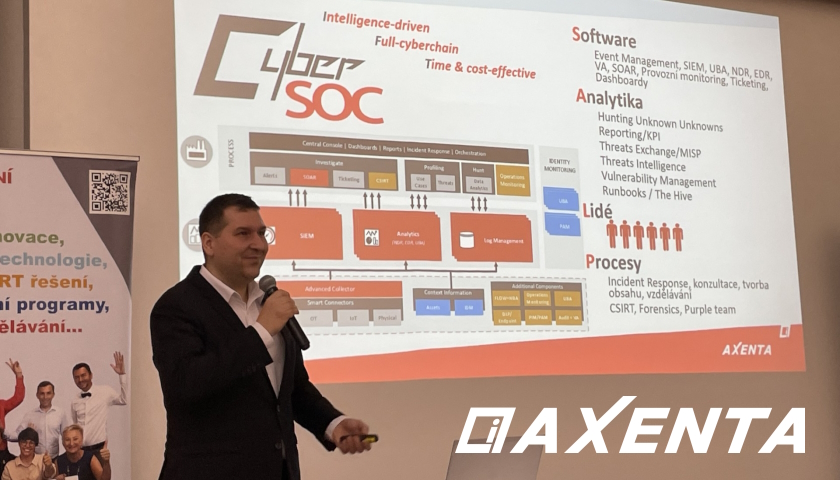

Rozhovor s Mgr. Janem Kozákem, projektovým manažerem ve společnosti AXENTA a.s., vedl Petr Smolník, šéfredaktor vydavatelství AVERIA. Petr Smolník: Dobrý den, Honzo, zdravím Vás v

Bezpečnostní expert Acronis přidal do své MSP platformy Acronis Cyber Protect Cloud řadu nových funkcí, včetně AI skriptování, monitoringu EDR z partnerské úrovně, a integrace

Společnost GFI Software uvedla, že podle aktuálních údajů z katalogu zjištěných zranitelností CVE bylo v loňském roce zjištěno rekordních 29 065 zranitelností, tedy o 12,6

Nový výzkum zjistil, že rámec CONTINUATION v protokolu HTTP/2 lze zneužít k útokům typu DoS (denial-of-service). Tuto techniku označil bezpečnostní výzkumník Bartek Nowotarski kódovým názvem

Přibližně každé šesté dítě ve věku zhruba od 11 do 15 let má zkušenosti s kyberšikanou. Vyplývá to z nové studie evropské pobočky Světové zdravotnické

Na internet unikly osobní údaje zhruba 73 milionů současných a bývalých zákazníků americké telekomunikační společnosti AT&T. Informovala o tom dotčená firma. Dodala, že zatím neví,

Bezpečnostní zranitelnosti objevené v elektronických zámcích RFID Saflok společnosti Dormakaba používaných v hotelech by mohly být aktéry hrozeb zneužity k padělání karet a tajnému proklouznutí

Mezinárodní olympijský výbor (MOV) pracuje na využití umělé inteligence ve sportu, kde by mohla pomoci zpřesnit práci rozhodčích nebo při [přečíst]

[[{“value”:” Apple odstranil ze svého čínského internetového obchodu App Store aplikace WhatsApp a Threads firmy Meta Platforms. Americké firmě to [přečíst]

[[{“value”:” Plénum Evropského parlamentu dnes přijalo směrnici Evropského parlamentu a Rady 2011/36/EU o prevenci a boji proti obchodování s lidmi [přečíst]

Službu platby na kontakt, kdy místo čísla účtu v internetovém či mobilním bankovnictví stačí zadat mobilní číslo příjemce platby, si [přečíst]

Arachidonová kyselina (AA) patří mezi esenciální mastné kyseliny, které hrají klíčovou roli v mnoha biologických procesech v lidském těle. Její [přečíst]

[[{“value”:” Elon Musk chce přimět nové uživatele, aby za příspěvky na sociální síť X platili. Podle něj je to jediný [přečíst]

Ropná a plynárenská společnost ExxonMobil spolupracuje se společností Intel na vývoji nových technologií kapalinového chlazení pro datová centra. Obě firmy [přečíst]

Společnost Fujitsu si vybrala Oracle Alloy pro nasazení suverénních cloudových služeb v Japonsku. Oracle Alloy je platforma cloudové infrastruktury, která [přečíst]

[[{“value”:” Nizozemský úřad na ochranu osobních údajů AP doporučil nizozemské vládě a jejím podřízeným orgánům, aby přestaly používat sociální síť [přečíst]

[[{“value”:” Čínskému internetovému obchodu Temu, který patří skupině PDD Group, hrozí, že se na něj budou vztahovat přísnější pravidla Evropské [přečíst]

Titul Distributor s nejvyšším obratem a zároveň Nejlepší distributor periferií společnosti Canon míří po roce opět do eD system. Zástupci [přečíst]

Ve čtvrtek 18. dubna vývojáři ze studia Warhorse představili druhý díl hry Kingdom Come: Deliverance. V rozsáhlém videu, trvajícím více [přečíst]

[[{“value”:” Využití umělé inteligence podporuje (AI) polovina českých společností. Třetina podniků předpokládá, že se v důsledku AI sníží počet pracovních [přečíst]

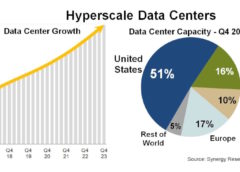

Podle zprávy společnosti Synergy Research Group se kapacita hyperscale datových center na celém světě za poslední čtyři roky zdvojnásobila. Podobné [přečíst]

Apple odstranil ze svého čínského internetového obchodu App Store aplikace WhatsApp a Threads firmy Meta Platforms. Americké firmě to nařídila [přečíst]

[[{“value”:” Investice Microsoftu 13 miliard dolarů (308,7 miliardy Kč) do společnosti OpenAI by mohla čelit antimonopolnímu vyšetřování Evropské unie. Informovala [přečíst]

Investice Microsoftu 13 miliard dolarů (308,7 miliardy Kč) do společnosti OpenAI by mohla čelit antimonopolnímu vyšetřování Evropské unie. Informovala o [přečíst]

[[{“value”:” Zhruba 70 procent plateb za parkování v metropoli se loni uskutečnilo s využitím mobilních aplikací či webu, zbytek prostřednictvím [přečíst]

[[{“value”:” Evropská komise (EK) dnes zahájila další řízení s čínskou sociální sítí pro sdílení krátkých videí TikTok, a to v [přečíst]

Celosvětový odbyt chytrých telefonů se v letošním prvním čtvrtletí meziročně zvýšil o 7,8 procenta na 289,4 milionu přístrojů. Na vedoucí [přečíst]

Společnost AOC, specialista na monitory, hrdě představuje novou řadu monitorů pečlivě vytvořených pro jedinečné potřeby kreativních profesionálů. Řada AOC Graphic [přečíst]

Společnost AOC, specialista na monitory, hrdě představuje novou řadu monitorů pečlivě vytvořených pro jedinečné potřeby kreativních profesionálů. Řada AOC Graphic [přečíst]

Specialista na elektrická letadla pro vertikální vzlet a přistání (eVTOL), Archer, a provozovatel služeb obchodního letectví, Falcon Aviation, společně rozvíjejí [přečíst]

Po dlouhém očekávání a sérii odkladů se fanoušci dočkali nových snímků z The Wolf Among Us 2, pokračování populární videohry [přečíst]

Superpotraviny jsou klíčem k posílení vašeho zdraví a vitalitě. Tyto potraviny jsou plné živin, které dodávají tělu potřebné vitamíny, minerály [přečíst]

Fortnite, známý svými četnými kolaboracemi, ohlásil zase další spolupráci se Star Wars. Tento projekt přinese hráčům nový obsah a vrací [přečíst]

SkedGo rozšiřuje svou nabídku mobility-as-a-service (MaaS) tak, aby pokryla celou Francii a zahrnovala všechny vnitřní regiony. Představuje významný krok ve [přečíst]

Tvůrci z Black Salt Games oznámili spolupráci s produkční společností Story Kitchen na adaptaci této hry do filmu. Filmová adaptace [přečíst]

Nadcházející vydání hry Manor Lords, které je naplánováno na 26. dubna, vzbuzuje značné očekávání mezi komunitou hráčů. Manor Lords dorazí [přečíst]

[[{“value”:” Cílem kurzu FO-01 Základy vláknové optiky je poskytnout základní znalosti včetně praktických zkušeností pro práci s optickými vlákny. Kurz [přečíst]

[[{“value”:” Podíl českého a československého obsahu v televizních programech na trhu v ČR vzrostl za posledních pět let o šest [přečíst]

Ubisoft rozšiřuje hru For Honor o nový kooperativní režim, který je nyní dostupný zdarma pro všechny hráče. Tento režim nabízí [přečíst]

[[{“value”:” Společnost GARBE, specialista na logistické a průmyslové nemovitosti ve střední a východní Evropě, posiluje svůj tým. Do firmy přichází [přečíst]

Olejová kyselina je jednou z nejdůležitějších mastných kyselin, které mají klíčový vliv na zdraví a správnou funkci lidského těla. Její [přečíst]

Singapurský úřad Infocomm Media Development Authority (IMDA) investuje až 100 milionů S$ do upgradu celostátní širokopásmové sítě (NBN), čímž zajistí, [přečíst]

Herní monitor AOC CU34G2XP/BK představuje skvělý příklad toho, jak moderní technologie může zcela proměnit zážitek z hraní her, práce s [přečíst]

V dnešní době, kdy práce na dálku a digitální zábava tvoří nedílnou součást našich životů, se stávají přenosné monitory nezbytným [přečíst]

Druhá polovina dubna je tu a Xbox tak oznamuje další várku her, které obohatí populární předplatné Xbox Game Pass. Na [přečíst]

Zakřivený monitor Philips 49B2U6900CH s poměrem stran 32:9 a obrazovkou SuperWide nabízí skvělou alternativu pro tradiční víceobrazovková řešení, což ocení [přečíst]

[[{“value”:” Platforma Google Arts & Culture umožňuje virtuální návštěvu Národní knihovny v Praze. Díky moderním metodám snímkování a možnostem virtuálních [přečíst]

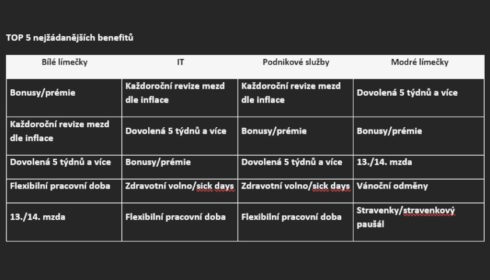

[[{“value”:” I navzdory obavám z dopadu vládního konsolidačního balíčku na oblast zaměstnaneckých benefitů k žádnému kritickému scénáři nedošlo a očekávané [přečíst]

[[{“value”:” Vláda schválila návrh zákona o digitálních financích, který předložilo Ministerstvo financí. Cílem zákona je implementace předpisů Evropské unie v [přečíst]

Kurkumin, hlavní bioaktivní sloučenina v kurkumě, je známá pro své výjimečné zdravotní výhody a dlouhou historii v tradiční indické medicíně. [přečíst]

Více než 135 tradičních finančních institucí poskytuje podporu krypto bankovnictví, protože blockchainová aktiva v poslední době zaznamenala rychlé přijetí. Podle [přečíst]

Společnost Astranis, která vyrábí geostacionární družice, oznámila novou, větší verzi své komunikační družice MicroGEO. „Dnes s potěšením oznamujeme náš produkt [přečíst]

[[{“value”:” Rada hl. m. Prahy v pondělí schválila poskytnutí dotací v Programu podpory sportu a tělovýchovy v hlavním městě Praze [přečíst]

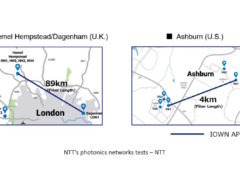

Společnost NTT provedla ve Velké Británii a USA testy nízké latence mezi datovými centry založené na světelné fotonice a tvrdí, [přečíst]

Kopřivnická automobilka Tatra Trucks si před pár dny zapsala další velký úspěch. Poprvé ve své historii totiž získala ocenění Red [přečíst]

Česká společnost ComSource rozšířila svůj tým. Novým Delivery Directorem se stal Radim Klabal, jehož úkolem je zajistit kvalitu i efektivitu [přečíst]

[[{“value”:” Česká společnost ComSource, která se zaměřuje na kyberbezpečnost, síťovou infrastrukturu a datovou analytiku, rozšířila svůj tým. Novým Delivery Directorem [přečíst]

Weby vydavatelství AVERIA LTD.: • ict-nn.com • b2b-nn.com • iot-nn.com • itsec-nn.com • netguru-nn.com • gamers-generation.com • ew-nn.com • rc-nn.com • dc-nn.com • cb-nn.com • sm-nn.com • cw-nn.com • egov-nn.com • kankry.cz • jobs-nn.com • zdravi-lide.cz

AVERIA LTD., Company number 06972108, Enterprise House, 2 Pass Street, OL9 6HZ Manchester – Oldham, United Kingdom

IT SECURITY NETWORK NEWS by AVERIA LTD. © 2022 – Osobní údaje – Cookies