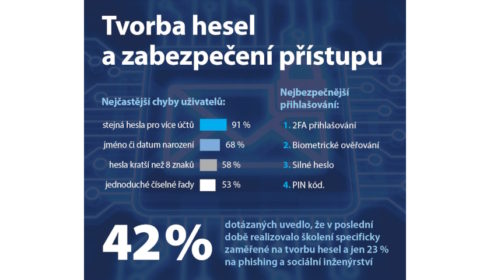

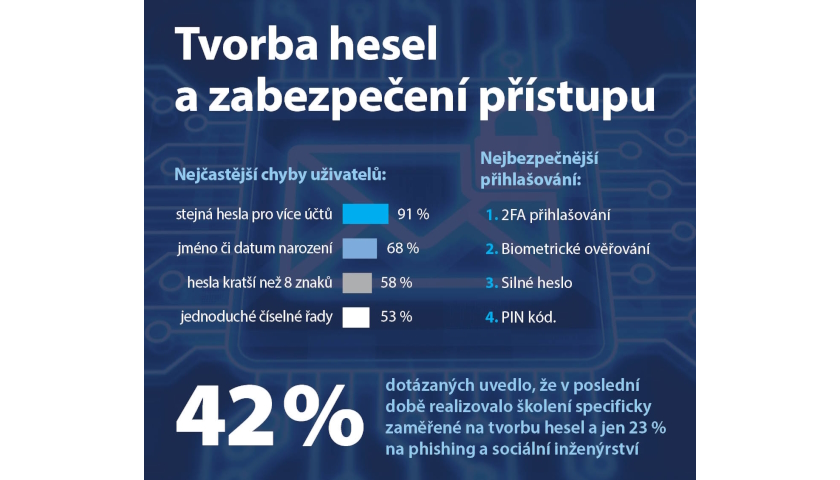

Nejčastější chybou při přihlašování je opakované použití stejných hesel

Společnost GFI Software, dodavatel řešení bezpečnosti v podnikových sítích, uvedla, že podle jejího dotazování provedeného mezi českými a slovenskými partnery, je nejbezpečnějším způsobem přihlašování k